Dolandırıcılar sürekli olarak yeni dolandırıcılık yöntemleri geliştirmekte ve geleneksel yöntemlerin yanı sıra daha sofistike taktikler kullanmaktadır. İşte bazı örnekler: Kripto para dolandırıcılığı: Kripto para...

Kategori: Siber Güvenlik

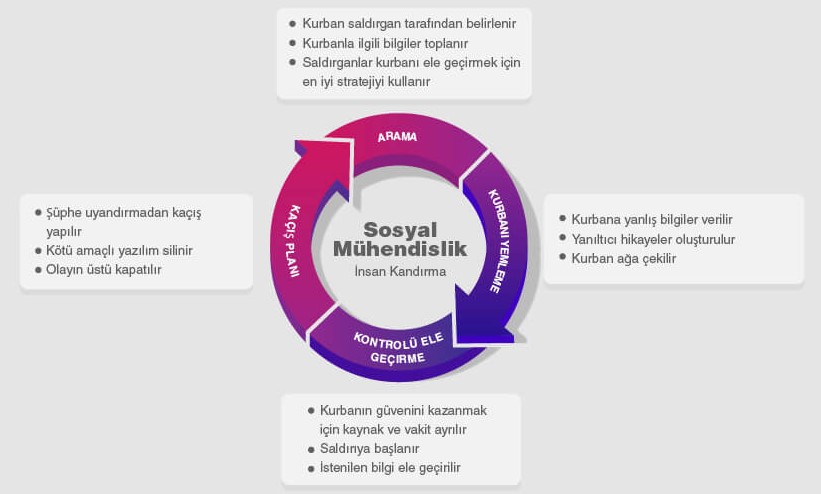

Sosyal mühendislik, siber saldırganların insanları kandırıp manipüle ederek bilgi veya sistemlere erişim elde etmelerini amaçlayan bir taktiktir. Bu taktik, siber saldırganların hedeflerine ulaşmak için...

Siber suçlar, internet üzerinden yapılan yasa dışı faaliyetlerdir ve her yıl milyarlarca dolar zarara yol açmaktadır. Siber suçlarla mücadele etmek için aşağıdaki adımlar atılabilir:...

Günümüzde siber saldırılar, çeşitli nedenlerden kaynaklanabilir. Bugün en çok karşılaşılan ve yaygın nedenlerin bilgisini kısa kısa paylaşacağım. Finansal Kazanç: Siber suçlular, finansal kazanç elde...

SIEM, İngilizce "Security Information and Event Management" kelime öbeklerinin kısaltmasıdır. Güvenlik Bilgisi ve Olay Yönetimi olarak Türkçe'ye çevrilebilir. SIEM, bir organizasyonun bilgisayar ağlarında veya...

Veri Kaybını Önleme (DLP) - terim bugün herhangi bir kuruluş için çok şey ifade ediyor; Gartner tarafından yürütülen yakın tarihli bir CISO anketine göre,...

OpenAI, Kasım 2022'nin sonunda, Yapay Zeka ve olası kullanımlarına anında bir ilgi dalgası yaratan Büyük Dil Modeli (LLM) için yeni arayüz olan ChatGPT'yi piyasaya...

2023'ün henüz başındayken, siber güvenlik uzmanları son birkaç ayı derinlemesine düşünmek ve 2022'nin en büyük derslerini paylaşmak için zaman ayırıyor. Geçtiğimiz 12 ay, küresel...

Altta sizlere paylaştığım linkler üzerinden kaynağından şüphelendiğiniz maillerin içeriğini ve göndericilerini tespit edebilir ve olumsuz bir durumla karşılaşmamak için önlem alabilirsiniz. Bu sitelerdeki araçlar...

Network Access Control (NAC), bir ağa erişimi kontrol etmeyi amaçlayan bir güvenlik çözümüdür. NAC, bir ağa erişmek isteyen cihazların ağın belirli kriterlerine uygun olup...

Yıllar geçtikçe, İnternetteki anonimlik en önemli konulardan biri haline geldi, öyle ki günümüzde etrafta hiçbir iz bırakmamamıza yardımcı olacak çok çeşitli araçlar var. Çevrimiçi...

Endpoint Detection and Response (EDR) Endpoint Detection and Response (EDR), bir bilgisayar ağında bulunan uç nokta cihazlarının (örneğin, bilgisayarlar, mobil cihazlar ve sunucular) güvenlik...

GPS ve diğer Küresel Navigasyon Uydu Sistemleri (GNSS), hücresel iletişim ağlarından temel tüketim mallarına, üst düzey askeri sistemlere ve hisse senedi alım satım girdilerine...

Siber güvenlik Bilgi güvenliği ve siber güvenlik genellikle birbirinin yerine kullanılır, ancak bazı belirgin farklılıkları vardır. Bilgi güvenliği, bilgi ve bilgi sistemlerini yetkisiz...

Özellikle servislerin kullanıcı ve parola tespitlerinde kullanılan saldırı araçlarından olan "Hydra" aracından geçtiğimiz günlerde bahsetmiştik. Bu araç üzerinde brute force saldırı yaparken liste ihtiyaçlarımıza...

Hepimiz mutlaka bir kez outlook programının açılmaması ya da hata vermesi sorunuyla karşılaşmışızdır. Artık bu sorunun nasıl üstesinden geleceğinizi sizlere gösteriyorum. Öncelikle başlat menüsünden...

Bu yazımda değineceğim araç çok işlevsel ve kullanımı kolay. Araç sayesinde snmp erişimi açık cihazlarda yönetimsel detaylara kolaylıkla erişebilirsiniz. Kurulum ve kullanım adımları alttaki...

Bir site ya da sunucu için araştırma yapıyorsanız sizlere alttaki üç siteye mutlaka uğramanızı öneririm. Bu siteleri kullanarak site ya da sunucu hakkında pasif...

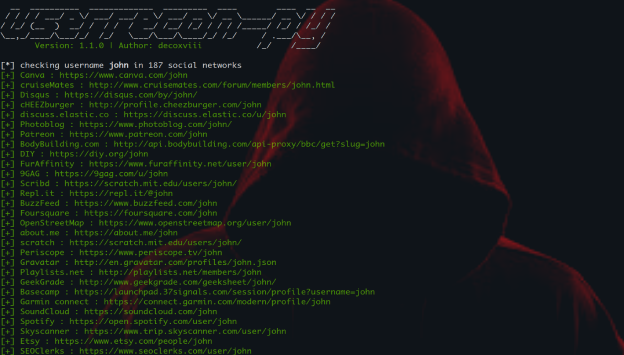

Öncelikle alttaki link üzerinden aracımızı indiriyoruz. Sonrasında sırasıyla ilgili adımları takip edferek aracımızı çalışır hale getiriyoruz. $git clone https://github.com/issamelferkh/userrecon.git$cd userrecon$chmod +x userrecon.sh$./userrecon # bu...

Öncelikle alttaki link üzerinden ilgili araçları indirip sırasıyla kurulumlarını yapınız. Sonrasında ise alttaki açıklamalarıyla belirttiğim servisleri çalıştırıp ayarları yaptığınızda işlem tamamdır. Bu kadar basit......

Hydra, kaba kuvvet (brute-force) kullanarak online olarak parola kırmaya yarayan bir araçtır. Hydra aracı bir liste (wordlist) kullanılarak ve kaba kuvvet yani deneme yöntemiyle...

SOC (Security Operations Center) SOC, Güvenlik Operasyonları Merkezi (Security Operations Center) bir kuruluşun güvenliğini devamlı olarak izleyen ve güvenlik olaylarının analizinden sorumlu bir bilgi...

... "SOC Analist" Kimdir? SOC analistler de siber tehditlere ilk müdahale edenlerdir. Tehditleri ikinci savunma hattına bildirirler ve ardından organizasyonu korumak için güvenlik stratejileri...

Kaba kuvvet saldırısı ile saldırganlar ne amaçlar: - Kaba kuvvet saldırısı (brute force attack), deneme yanılma yaklaşımı kullanarak kişisel bilgilerinizi, özellikle kullanıcı adınızı ve...

Özellikle dış dünyaya açık ip/portlarımız her zaman bir atak faktörü olarak göz önünde bulundurulmalıdır. İyi yapılandırılmamış ve erişimde belirli ip kısıtları konulmamış sistemlerde dışarıdan...